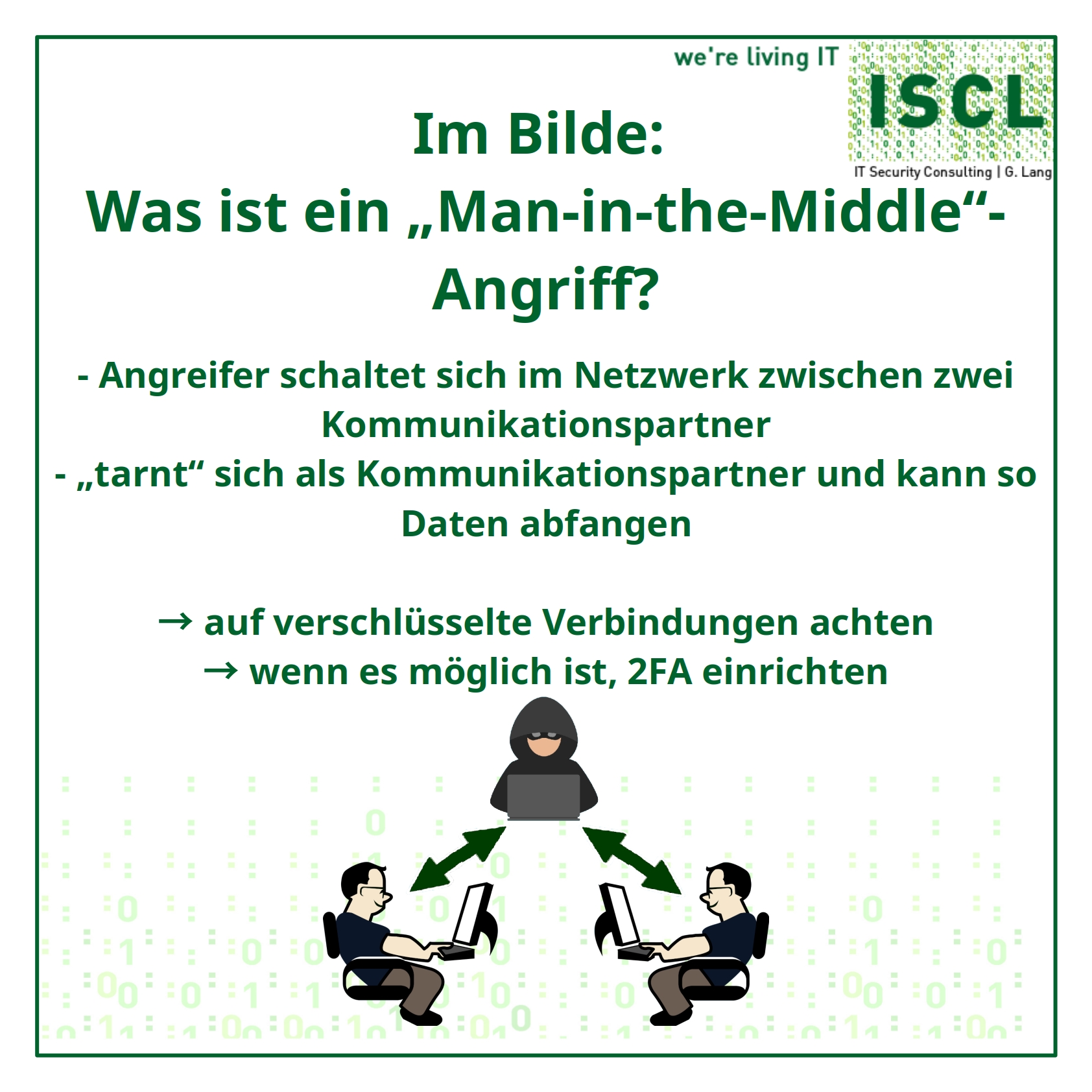

Die Definition dieses Angriffes steckt im Prinzip schon direkt im Namen, denn bei der „Man-in-the-Middle-Attacke“ schaltet sich eine Person unbemerkt zwischen zwei Kommunikationspartner. Dabei täuscht sie beide Parteien, indem sie vorgibt, der jeweilig andere Partner zu sein. Auf diese Weise bleibt der Kriminelle oft unbemerkt und kann Daten abfangen oder manipulieren. Im folgenden möchten wir Ihnen anhand von Beispielen erklären, wie ein solcher Angriff ablaufen kann. Natürlich geben wir auch Tipps, wie man sich davor schützen kann.

Wie läuft ein MITM ab?

Um dies zu verstehen, können wir uns eine Nutzerin vorstellen, die auf einer Webseite eine Jacke kaufen möchte. Ein Krimineller schafft es sich zwischen die Nutzerin und die Webseite zu schalten. Er übermittelt die Daten der Nutzerin an die Webseite und schickt jede Rückmeldung wiederum an die Nutzerin weiter. Auf diese Weise merkt weder die Webseite noch die Nutzerin, dass die Kommunikation über einen dritten läuft. Dadurch kann der Cyberkriminelle alle Daten, die von der Nutzerin übermittelt werden, wie ihre Login-Daten, einfach abfangen und später für sich selbst nutzen.

Wie wird ein Man-in-the-Middle-Angriff durchgeführt?

Hierfür gibt es unterschiedliche Szenarien von denen wir Ihnen drei vorstellen möchten:

1. Ein Angreifer schafft es physisch via LAN in ein Netzwerk und kann sich zwischen beide Kommunikationspartner setzen.

2. Eine häufigere Variante des Angriffes findet man jedoch in öffentlichen W-LANs. Ein Angreifer täuscht hierbei ein seriöses Netzwerk vor. Er könnte sich beispielsweise in einem Restaurant befinden und einen Hotspot mit dem Namen des Restaurants öffnen. Nutzer verbinden sich nun nichts ahnend mit diesem Hotspot, um im Internet zu surfen. Was sie nicht wissen ist, dass jegliche Kommunikation nun über den Laptop des Angreifers läuft. Der Nutzer kann zwar wie gewohnt mit jeder Webseite kommunizieren, aber der Angreifer hat sich dazwischen geschaltet und kann einfach mitlesen.

3. Eine weitere Methode ist eine Art „Man-in-the-Middle-Browser“. Hierbei setzt sich ein Trojaner in den Browser des Nutzers. Auch bei dieser Methode werden die Eingaben des Nutzers zwar weitergeleitet, aber dennoch gleichzeitig mitgelesen und an den Angreifer weitergeleitet.

Wie schützt man sich vor einem „Man-in-the-Middle-Angriff“?

Vollständig schützen kann man sich vor diesen Angriffen leider nicht. Aber es gibt ein paar Vorsichtsmaßnahmen, die man treffen kann, um es Angreifern deutlich schwerer zu machen. Unter anderem kann man darauf achten immer eine verschlüsselte Verbindung zu nutzen und in öffentlichen W-LAN keine Seiten mit Login zu besuchen. Eine nicht verschlüsselte Webseite erkennt man beispielsweise daran, dass sie mit „http“ beginnt und nicht mit „https“.

Sinnvoll ist es auch eine Multi-Faktor-Authentifizierung (MFA) zu nutzen, die über einen anderen Weg geht als der eigentliche Login. Nutze ich beispielsweise für meinen PayPal Account den Login über den Webbrowser und bestätige diesen über eine Mail-Adresse für die ich mich im Browser einloggen muss, kann beides abgefangen werden. Bestätige ich den Login stattdessen per SMS oder über die mobilen Daten meines Handys, wird es deutlich schwieriger hier auch die Validierung abzufangen.

Wir von der ISCL GmbH unterstützen Klein- und mittelständische Unternehmen dabei, sich gegen Cyberangriffe aller Art zu schützen. Kommen Sie gern auf uns zu, wenn Sie hierbei Unterstützung benötigen. Sie können uns auch auf LinkedIn oder Instagram folgen und verpassen auf diese Weise keinen informativen IT Security Beitrag mehr!