Unser ISCL Blog

In unserem Blog finden sich neben News und Informationen zu unserem Team, interessante Artikel rund um das große Feld der IT-Sicherheit. Lernen Sie uns und unsere Arbeit etwas besser kennen!

Moderner Endgeräte-Schutz: Die Endpoint Protection

Jedes Jahr wieder steigen die Fälle an versuchten Cyberangriffen. Dabei sind sowohl Privatpersonen...

IT Specialist für den Bereich Network mit dem Schwerpunkt Firewalling (m/w/d)

ISCL wächst! Deshalb suchen wir Dich als IT Specialist für den Bereich Network mit dem Schwerpunkt...

Das Dark Net: Krimineller Treffpunkt oder der einzige freie Ort im Internet?

In den Nachrichten taucht der Begriff „Dark Net“ immer wieder vor allem im Zusammenhang mit...

NIS2 Registrierungspflicht bis zum 6. März 2026

Seit dem 5. Dezember 2025 ist das NIS2UmsuCG in Kraft getreten und die erste Pflicht für...

Wie erreichen Sie die höchstmögliche IT-Sicherheit in einer externen Cloud?

Cloudspeicher erfreuen sich einer immer stärker werdenden Beliebtheit und sind bereits jetzt ein...

Was hat ein Geschenkkorb mit Weihnachtskarten zu tun?

Seit vielen Jahren verschicken wir nun schon Weihnachtskarten an unsere Kunden. In Zeiten...

Was ist eine sinnvolle Backup-Strategie?

Das Thema Backup ist für Unternehmen, aber auch Privatpersonen wichtiger denn je. Nahezu jeder von...

Warum gibt es den europäischen Datenschutz-Tag

Vor allem in Unternehmen wird das Thema „Datenschutz“ immer wieder besprochen und heiß diskutiert....

A wie Access Control: Warum sollten Zugriffe klar geregelt werden?

Unter Access Control (Zugriffskontrolle) versteht man, wie der Name schon vermuten lässt, die...

Neue Blog-Rubrik: Das ISCL ABC!

Das Jahr 2026 hat begonnen und wir möchten Euch unsere neue Rubrik vorstellen🤩: Nach „ISCL...

Wir wünschen einen frohes neues Jahr 2026!🥳🎉🥳

2025 war für ISCL ein weiteres Jahr voller Herausforderungen, Veränderungen und Chancen....

Sicherheitsrisiko Social Media

Soziale Netzwerke wie Facebook, Instagram, X (ehemals Twitter) oder TikTok sind heute für viele...

Weihnachten 2025 bei ISCL!

In diesem Jahr feierte das ISCL-Team bei ausgelassener Stimmung eine Weihnachtsfeier im eigenen...

Was ist ein „Man-in-the-Middle-Angriff (MITM)“?

Die Definition dieses Angriffes steckt im Prinzip schon direkt im Namen, denn bei der...

IT-Sicherheitslage bleibt angespannt: Der BSI Lagebericht von 2025

Seit Jahren beobachtet das Bundesamt für Sicherheit in der Informationstechnik (BSI) die Lage der...

NIS2 Gesetz wurde im Bundestag beschlossen – Was ist jetzt wichtig?

Es hat einiges an Zeit gedauert, aber nun wurde gestern das NIS-2-Umsetzungsgesetz beschlossen....

Was ist eine Red Team vs. Blue Team Simulation?

Red Team vs. Blue Team ist ein Konzept aus der IT-Sicherheit. Es wird genutzt, um die Verteidigung...

Digitale Sicherheitsrisiken für Kinder und Jugendliche

Kinder und Jugendliche wachsen in einer bereits digitalisierten Welt auf und bewegen sich in...

Windows 11: Wie verhindern Sie den Zugriff auf Ihre privaten Daten durch die Datenkrake?

Seit gestern gibt es für Unternehmen keine Sicherheitsupdates für Windows 10 mehr und es ist daher...

Warum ist ein VPN für Firmen sinnvoll?

In vielen Unternehmen in denen Mitarbeitende überwiegend digital an einem Computer arbeiten, gibt...

Unsere Mitarbeiterin ist MSP Sales Consultant

Wir beglückwünschen heute Lena zur bestandenen MSP Connect Flex Prüfung! Damit qualifiziert sie...

Richtiges Verhalten bei Ransomware

Ransomware“ ist ein Begriff, der immer mal wieder in den Nachrichten zu hören ist. Den meisten ist...

WhatsApp schließt gefährliche Sicherheitslücke – Millionen Apple-Nutzer sind gefährdet

Bereits am 30. August meldete Meta eine geschlossene Sicherheitslücke für iOS- und macOS-Geräte....

Bewusstsein schafft IT-Sicherheit: Werden Awareness-Trainings bald Pflicht?

Social Engineering ist immer noch eine der erfolgreichsten Attacken sowohl bei Privatpersonen als...

Hat die deutsche Regierung NIS-2 vergessen?

Mit dem Regierungswechsel Anfang des Jahres wurde es etwas stiller um das ganze Thema „NIS-2“ Vor...

Sicherheit im Smart Office: Alles was für Geschäftsführer wichtig ist

Die Entwicklung von intelligenten Geräten schreitet immer weiter voran. Der Begriff „Smart Home“...

Herzlichen Glückwunsch zur bestandenen Ausbildung!

Wir möchten heute noch einmal ganz offiziell Thorben zur bestandenen Ausbildung gratulieren!🥳 Wir...

Unsichtbar aber doch spürbar: Welche Gefahr ist Malware für KMU?

Egal ob „Ransomware“, „Viren“ oder „Trojaner“, die meisten Begriffe haben viele schon gehört. Sie...

DOGE, ICE und Co: Die USA und der (nicht vorhandene) Datenschutz

Bereits vor der zweiten Regierungsperiode von Trump war das Thema „Datenschutz“ in den USA ein...

Ist die passwortlose Authentifizierung die Lösung für sichere und schnelle Logins?

Es ist so einfach: kurz in die Handykamera schauen und es mittels Face-ID entsperren. Oder den...

Mobile Device Management (MDM) in Unternehmen: Zwischen Alltag und Verantwortung

Geschäftshandys sind keine wirklich neue Erfindung. Das erste Autotelefon gab es bereits 1946 in...

Drohende Insolvenz für deutsche Traditionsfirma nach Cyberangriff

Update: Rundschau-Online berichtete am 13. November 2025 von der endgültigen Schließung der Fasana...

15 Prozent der deutschen Unternehmen hatte in den vergangenen 12 Monaten einen IT-Sicherheitsvorfall

Der TÜV-Verband veröffentlicht jedes Jahr seine Cybersecurity Studie. Darin festgehalten sind...

Social Engineering: Ursprung, Mechanismen und Zukunft der menschlichen Manipulation

Heute beschäftigen wir uns mit einer Bedrohung, die selbst Firewalls und Antivirenprogramme meist...

Internetsicherheit im öffentlichen WLAN – So schützt du deine Daten!

Öffentliche WLANs (Wireless Local Area Network) findet man an vielen Orten wie Cafés, Flughäfen,...

ISCL-Team Feierabend

Das ISCL-Team arbeitet nicht nur im Arbeitsalltag zusammen, sondern unternimmt auch immer wieder...

Fünf gute Gründe für Managed Detection and Response

Managed Detection and Response(MDR) ist eine IT-Sicherheitsdienst, der mittlerweile vor allem von...

Cyberversicherungen: Wertvolle Absicherung oder rausgeworfenes Geld?

Es vergeht kaum eine Woche in der es keine Nachricht über eine neue Sicherheitslücke, gestohlene...

Dankeschön an alle Webinar-Teilnehmer*innen

Wir möchten uns heute bei allen Teilnehmer*innen an unserem Webinar „NIS-2:Aktuelles zur...

Deepfakes – Revolutionäre Technologie oder gefährliche Manipulation?

Deepfakes sind Videos, Bilder oder auch Audio-Dateien, welche mit Hilfe von Künstlicher...

ISCL erklärt: Security Coaching

Ein Security Coaching kann auf verschiedene Arten gestaltet werden. Bei der ISCL GmbH...

Was ist eine DDoS-Attacke und wie kann man sich davor schützen?

Von Ransomware und Phishing haben vermutlich die meisten mittlerweile schon irgenetwas gehört....

Aufgeschoben ist nicht aufgehoben!

Auch wenn das Thema NIS-2 in der aktuellen Regierung erst einmal als Gesetz vertagt wurde, gehen...

Vorbei mit NIS-2?

Vorerst lautet die Antwort auf diese Frage wohl „Ja“. Seit Mitte letzter Woche ist klar, das...

Was ist ein Bot und welche Rolle spielt er in der IT Security?

Der Begriff „Bot“ ist eine Abkürzung und stammt ursprünglich von dem Begriff „Robot“. Ein solches...

Weihnachtsfeier bei ISCL 2024

Dieses Jahr galt für ISCL an unserer Weihnachtsfeier das Motto „Rettet Weihnachten!“. Als Event...

Cyberresilienz im Fokus: Was der Bundeslagebericht 2024 über die digitale Zukunft Deutschlands verrät

Jedes Jahr veröffentlicht das BSI einen Lagebericht, mit aktuellen Analysedaten zur...

Penetration-Tests: Welche Arten gibt es und wann sind sie sinnvoll?

Unter einem Penetration-Test (kurz „Pentest“) versteht man in der IT-Sicherheit einen geplanten...

Der CyberRisikoCheck vom BSI – Mehr Sicherheit im eigenen Unternehmen

Die Anforderungen an Unternehmen im Bereich IT-Sicherheit werden immer höher. Neben der...

Die Gefahren von USB-Drops und Möglichkeiten sich davor zu schützen

Vielen Internetnutzern ist mittlerweile bewusst, dass sie auf Phishing-Mails und gefährliche Links...

Wir waren auf der IT-Sa Expo!

Die jährliche IT-Sa Expo neigt sich dem Ende zu und wir waren froh dort gewesen zu sein! 🥳 ...

ISCL Team Event: Schwarzlicht Minigolf 😎

Unser letztes ISCL Team Event: Schwarzlicht Minigolf 😎 Mit viel Spaß und mal mehr, mal weniger...

Backdoor: Zwischen „staatlicher Sicherheit“ und „IT-Sicherheit“ – Ein kritischer Blick

Immer wieder rückt das Thema „Backdoor“ in den Fokus politischer und gesellschaftlicher...

NIS-2: Abstimmung der Ausschussempfehlungen zu NIS-2 im Bundesrat ohne Wortmeldungen

Am 16. August 2024 ist der aktuelle Regierungsentwurf zum NIS2UmsuCG entstanden und wurde von...

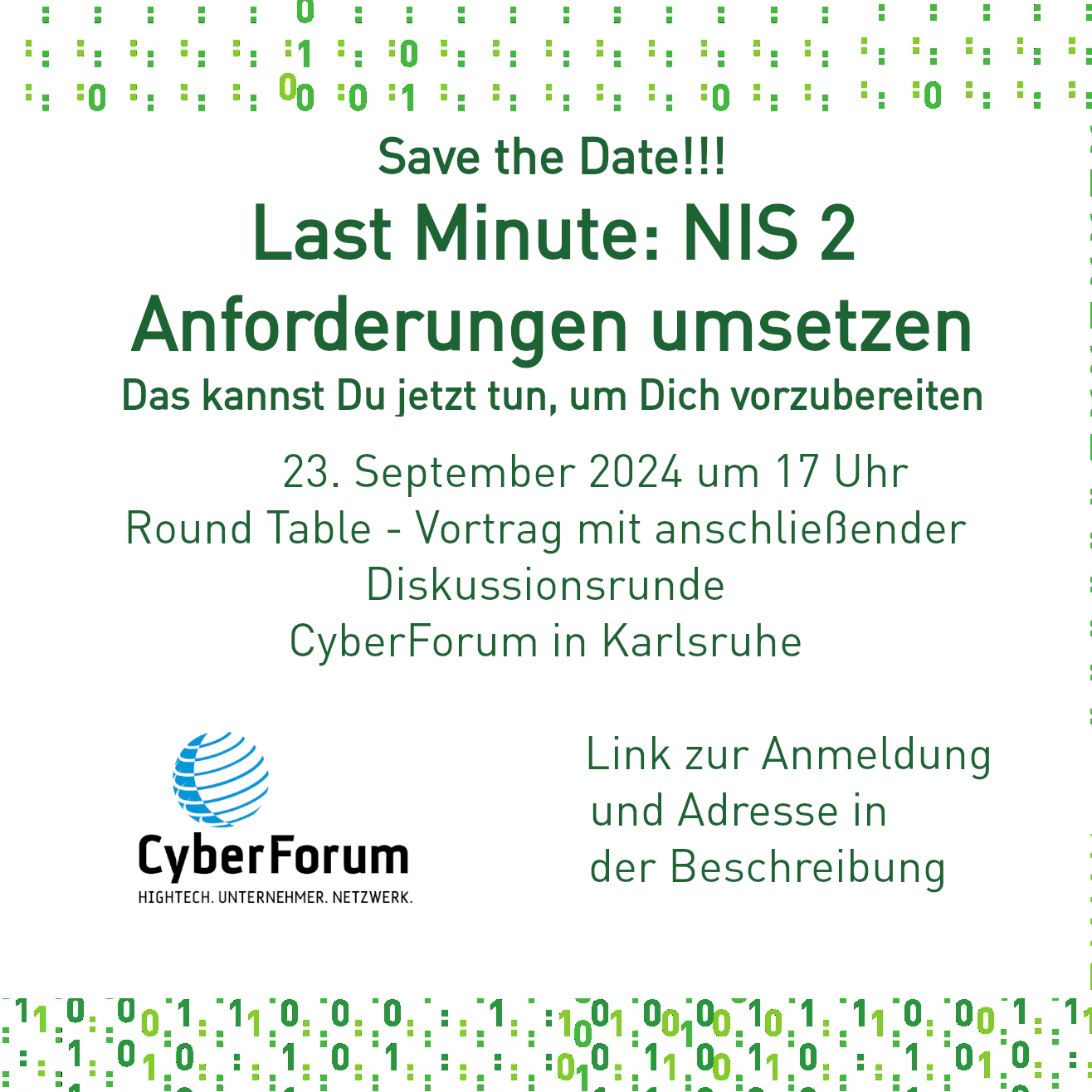

Wir bedanken uns bei allen Teilnehmer:innen unseres Round Tables zum Thema NIS2!

Unser Round Table am Montag zum Thema NIS2 im CyberForum in Karlsruhe war ein voller...

Was passiert bei einem Security Audit?

Digitale Angriffe, Ransomware oder andere schädliche Software, in den Nachrichten hört man in...

Round Table: NIS 2 – Anforderungen umsetzen

Die EU-Richtlinie für Netzwerk- und Informationssicherheit 2.0 (NIS2) muss ab dem 17....

Schutzschild im digitalen Zeitalter: Was ist eine Firewall und warum brauchen wir sie?

Ein Leben ohne Computer, Smartphones oder auch das Internet ist fast unvorstellbar. So ziemlich...

Was versteht man unter „NFC“ (Near Field Communication)?

Der Begriff "NFC" (Near Field Communication) ist wahrscheinlich vielen Menschen nicht unbedingt...

Glückwunsch an Thorben zum Sophos Central Endpoint Protection Engineer!!!!

Es ist noch nicht allzu lange her, da hat Thorben erfolgreich die Schulung zum Sophos Firewall...

Last Minute: NIS 2 Anforderungen umsetzen

Das Thema „NIS 2“ wird für viele Unternehmen immer wichtiger. 🤔 Am 24. Juli erreichte das deutsche...

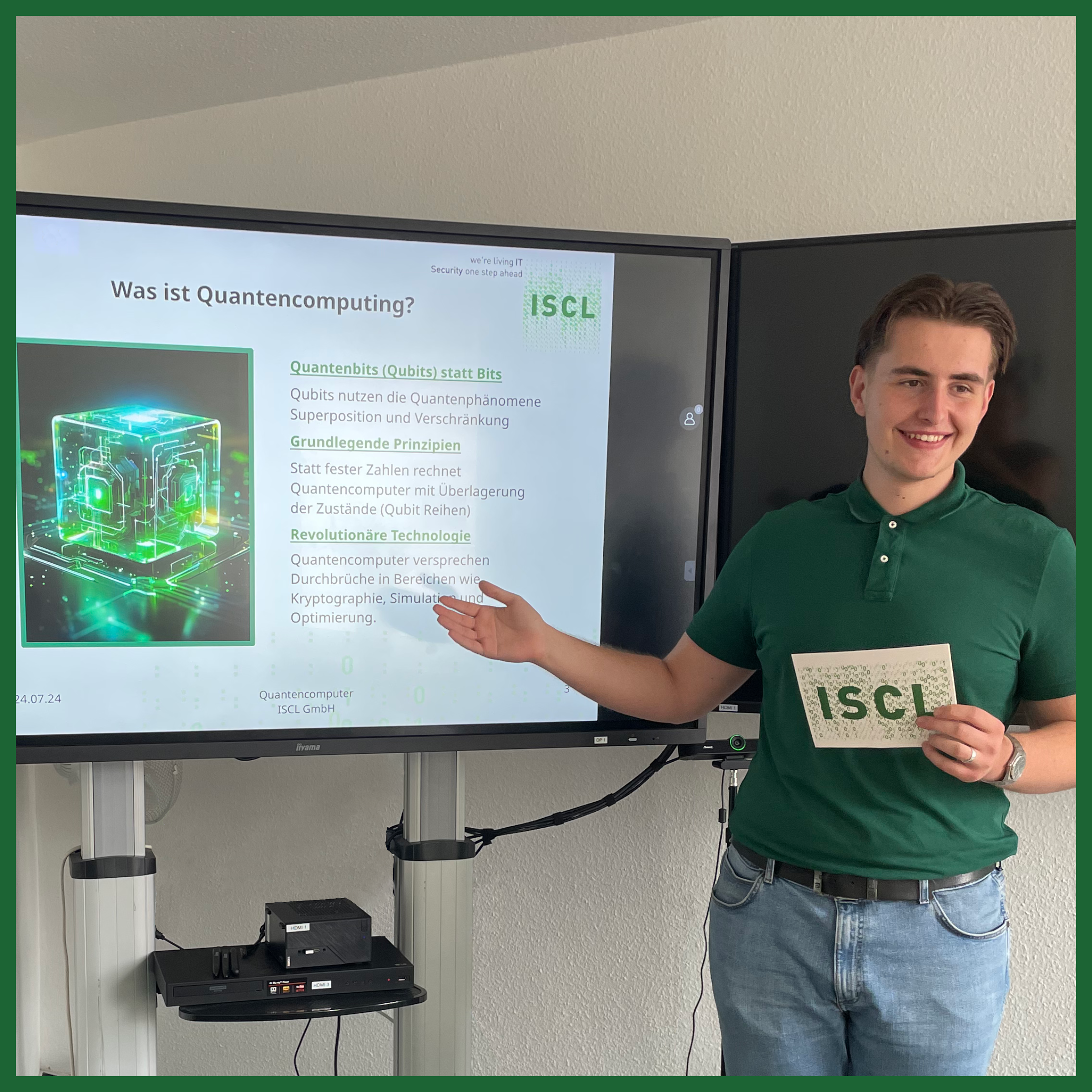

Quantencomputer: Die Zukunft der Technologie

Als Cybersecurity-Unternehmen wissen wir, wie wichtig es ist, mit den neuesten technologischen...

Reminder: Teilnahme am NIS-2 Seminar!

Wir möchten mit diesem kurzen Reminder heute noch einmal an unser Online-Seminar zum Thema NIS-2...

Warum sind Brute-Force-Attacken so gefährlich?

Auf vielen Internetseiten wird zur Anmeldung häufig eine Multi-Faktor-Authentifizierung gefordert...

Save the Date! Online-Seminar zu NIS2

Der 17. Oktober nähert sich und noch gibt es viele offene Fragen zur neuen EU-Richtlinie für...

Wir waren bei der SophosXperience2024

Bei der SophosXperience24 hatten wir gestern die Gelegenheit uns über die neusten Sophos Produkte...

Was macht ein Security Officer?

Ein Security Officer im Bereich der Informatik ist verantwortlich für die Sicherheit von...

Vergessen Sie nicht unser Online-Seminar!

Kleine Erinnerung, damit Sie uns nicht vergessen: Wir sind beim bundesweiten Digitaltag dabei! 🥳...

Was versteht man unter einem Computer-Virus?

Im Kontext von IT-Sicherheit versteht man unter dem Begriff „Virus“ ein Schadprogramm, das sich...

Wir machen beim bundesweiten Digitaltag 2024 mit! 🤩

Der Digitaltag soll jährlich erneut dabei helfen, dass sich noch mehr Menschen souverän in der...

Herzlichen Glückwunsch Thorben zum Sophos Firewall Certified Engineer!

Heute gibt’s Applaus für Thorben 👏 Denn er ist ab heute unser nächster zertifizierter Sophos...

Was bedeutet Incident Response?

Als „Incident Response“ bezeichnet man einen strukturierter Prozess, um auf Sicherheitsvorfälle...

Kritischer Blick NIS 2: Ist Deutschland unvorbereitet?

Das Cyberangriffe und Bedrohungen im Internet weiter wachsen ist nichts neues. Im Jahresbericht...

ISCL erklärt: Sichere Passwörter

Die Geschichte der Passwörter ist lang. Bereits im antiken Rom gab es das geheime „Signum“, um in...

Werden in Open Source mehr Sicherheitslücken übersehen?

Ende März gab es einen für viele erschreckenden Sicherheitsvorfall bei der Open-Source Bibliothek...

Was ist ein Security Operations Center?

Das sich Cyberangriffe immer stärker verbreiten ist nichts neues. Im gleichen Maß wie sich diese...

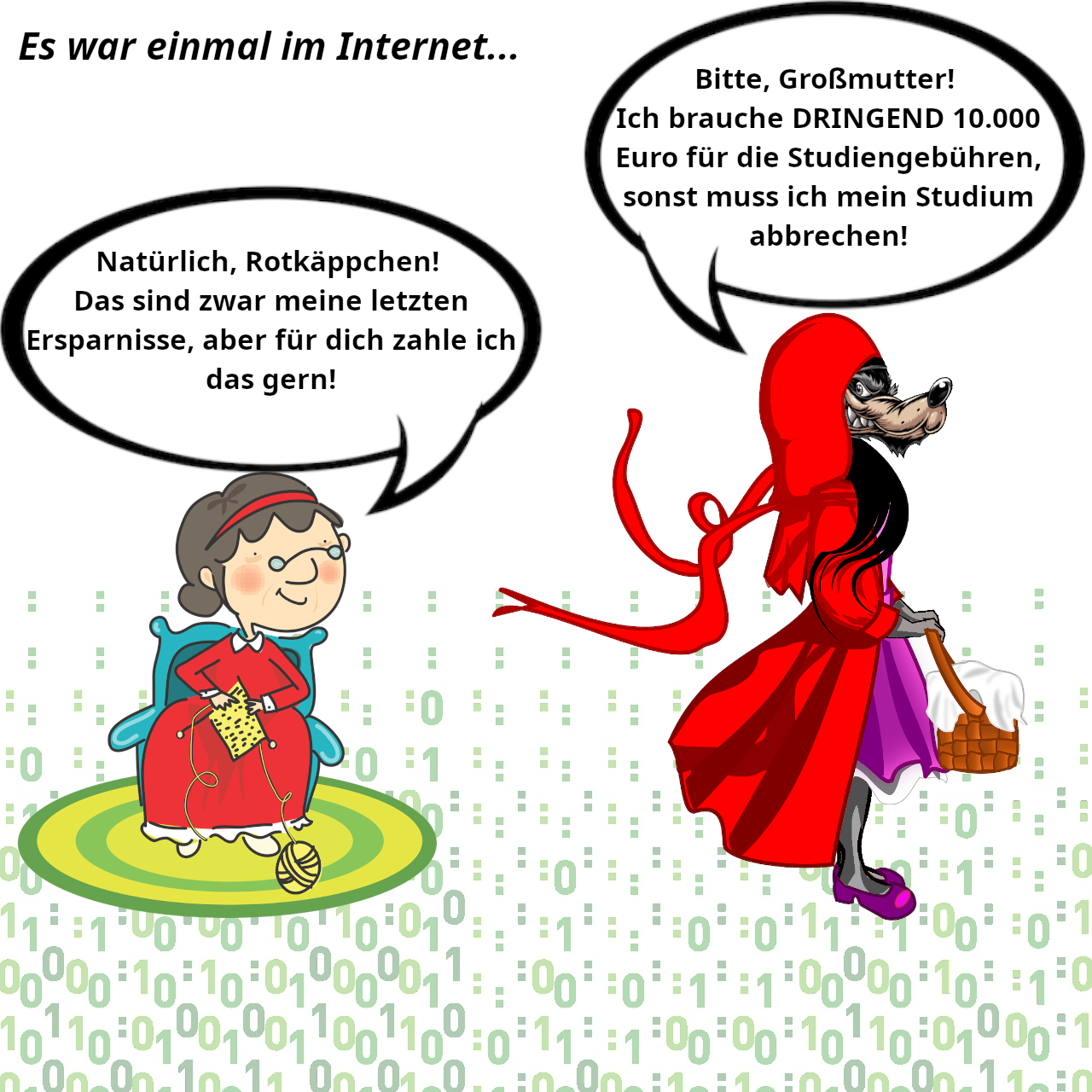

Was ist ein Scam und wie kann man sich davor schützen?

Bei einem Scam, oder auf deutsch “Betrug”, handelt es sich um einen Versuch an Geld oder wertvolle...

Wir stellen unser Team vor: Mario

Heute stellen wir Ihnen unser Teammitglied Mario vor. Mario hat 2023 mit seiner Ausbildung zum...

Unscheinbar und doch essentiell: Die Bedeutung von IP-Adressen in der digitalen Welt

In unserer digitalen Welt fungieren IP-Adressen (IP= Internetprotokoll) als Wegweiser, die den...

Welche Maßnahmen helfen wirklich gegen Ransomware?

Bei Ransomware handelt es sich um eine Form der Malware, also schädlicher Software, bei welcher...

Managed Detection and Response: Worauf es wirklich ankommt

Neben Firewall und Endpoint-Protection werben immer mehr Anbieter mit „Managed Detection and...

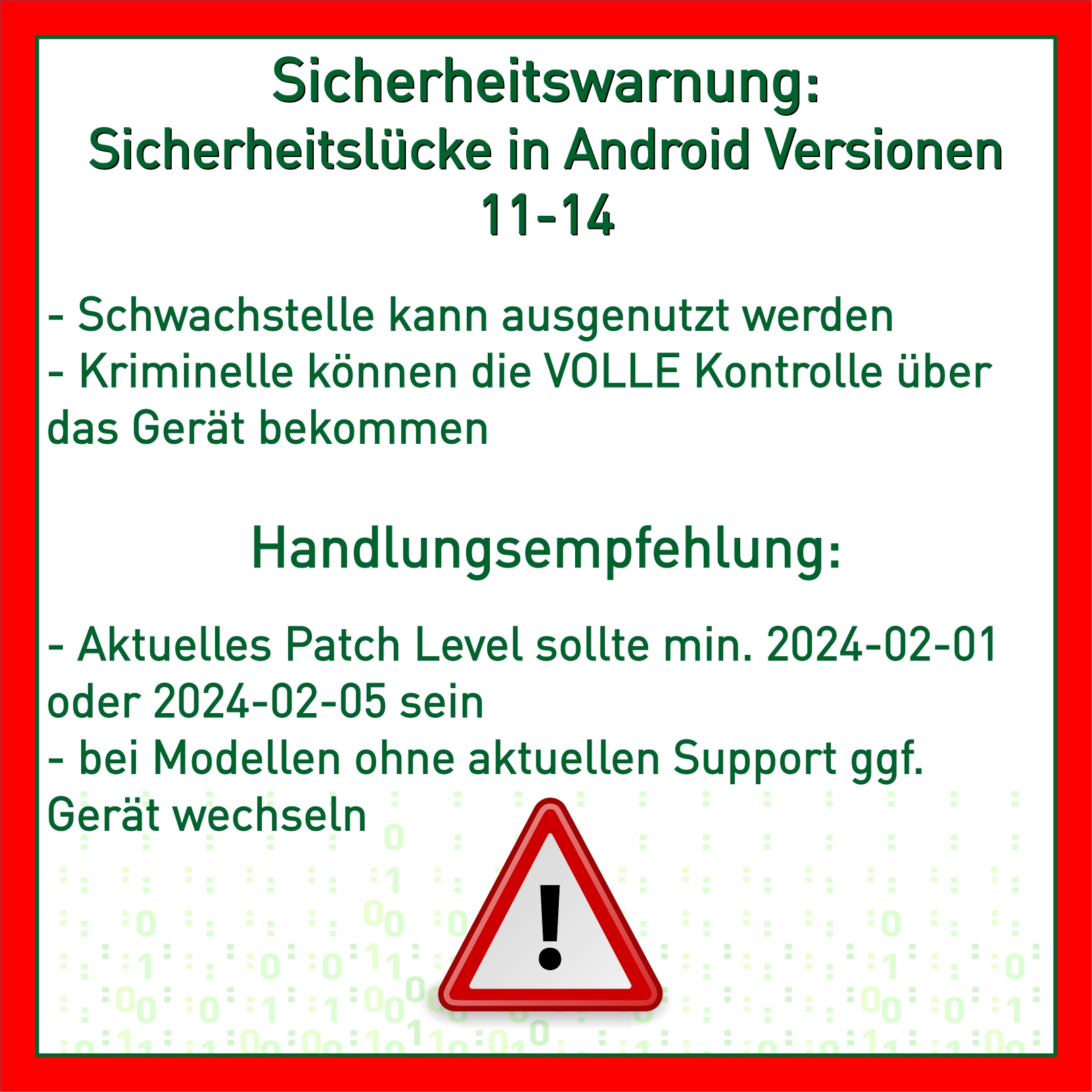

Sicherheitslücke in Android-Geräten

Achten Sie auf Updates am Handy? 🤔 Wir sagen Ihnen heute, warum Sie das auf jedenfall tun...

Was ist Phishing und wie können Sie sich davor schützen?

Phishing-Angriffe können viele Gesichter haben. Prinzipiell geht es darum, dass ein Angreifer sein...

ISCL Erklärt: Public Key Infrastructure (PKI)

Wer sich mit digitaler Sicherheit beschäftigt, wird früher oder später auf einen Begriff stoßen:...

Unser Team stellt sich vor: Thorben

Thorben hat 2022 seine Ausbildung zum Fachinformatiker bei uns begonnen und erfolgreich...

Alles was Sie über Künstliche Intelligenz wissen sollten

Kaum eine technische Errungenschaft hat es im letzten Jahr so oft in die Medien geschafft wie...

Weihnachtliche Grüße

Für unsere Weihnachtsfeier in diesem Jahr, gab es etwas ganz besonderes: Wir waren bei einem...

Vorsicht am Black Friday!

Nutzen Sie die Angebote beim Black Friday? Tatsächlich möchten wir Sie heute nicht davor warnen zu...

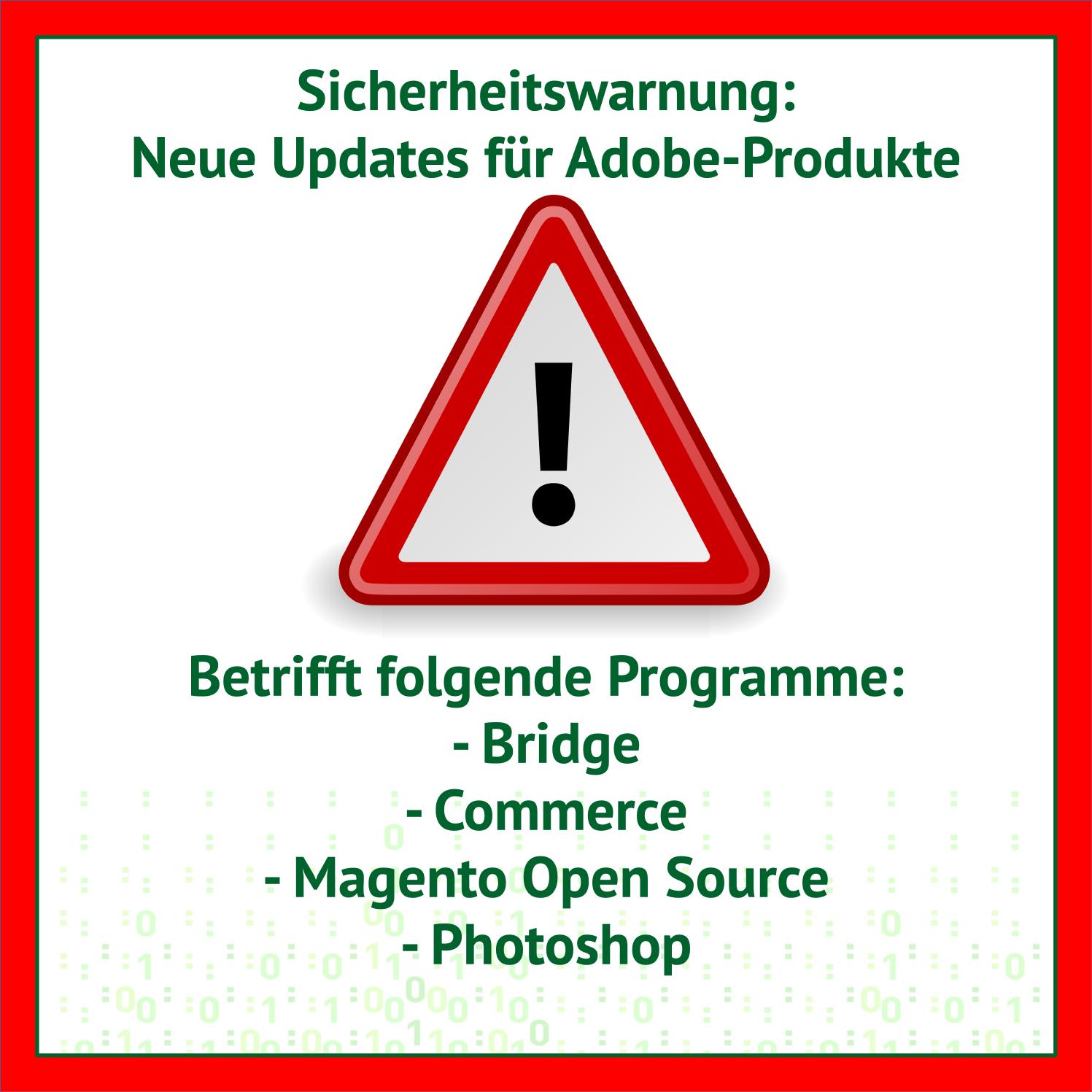

Patchday bei Adobe

Wir können es gar nicht oft genug sagen: Updates sind wichtig! Heute möchten wir Sie auf den...

Social Engineering

Beim Social Engineering setzen Angreifer darauf durch menschliche Gutmütigkeit oder Unwissenheit...

Was ist ein Security-Audit?

Wie sicher ist Ihre IT? Aufgrund gesetzlicher Vorgaben und steigendem Gefahrenpotential ist es für...

ISCL ist nun ISCL GmbH

Große Neuigkeiten! 📢 ISCL GmbH! Wir haben heute aufregende Neuigkeiten für Sie! Nach über 20...

[Risiko hoch] Sicherheitslücken in Sophos UTM

Im neusten Update der Sophos UTM werden diverse Sicherheitslücken in OpenSSL, dem E-Mail Service...

Wie umgehen Angreifer die Multi-Faktor-Authentifizierung?

Ein Passwort reicht mittlerweile oft nicht mehr aus, um seinen Account zu schützen. Bei vielen...

Unser Team stellt sich vor: Jacqueline

Jacqueline ist schon seit 2004 bei ISCL. Sie hatte schon immer eine Leidenschaft für Computer und...

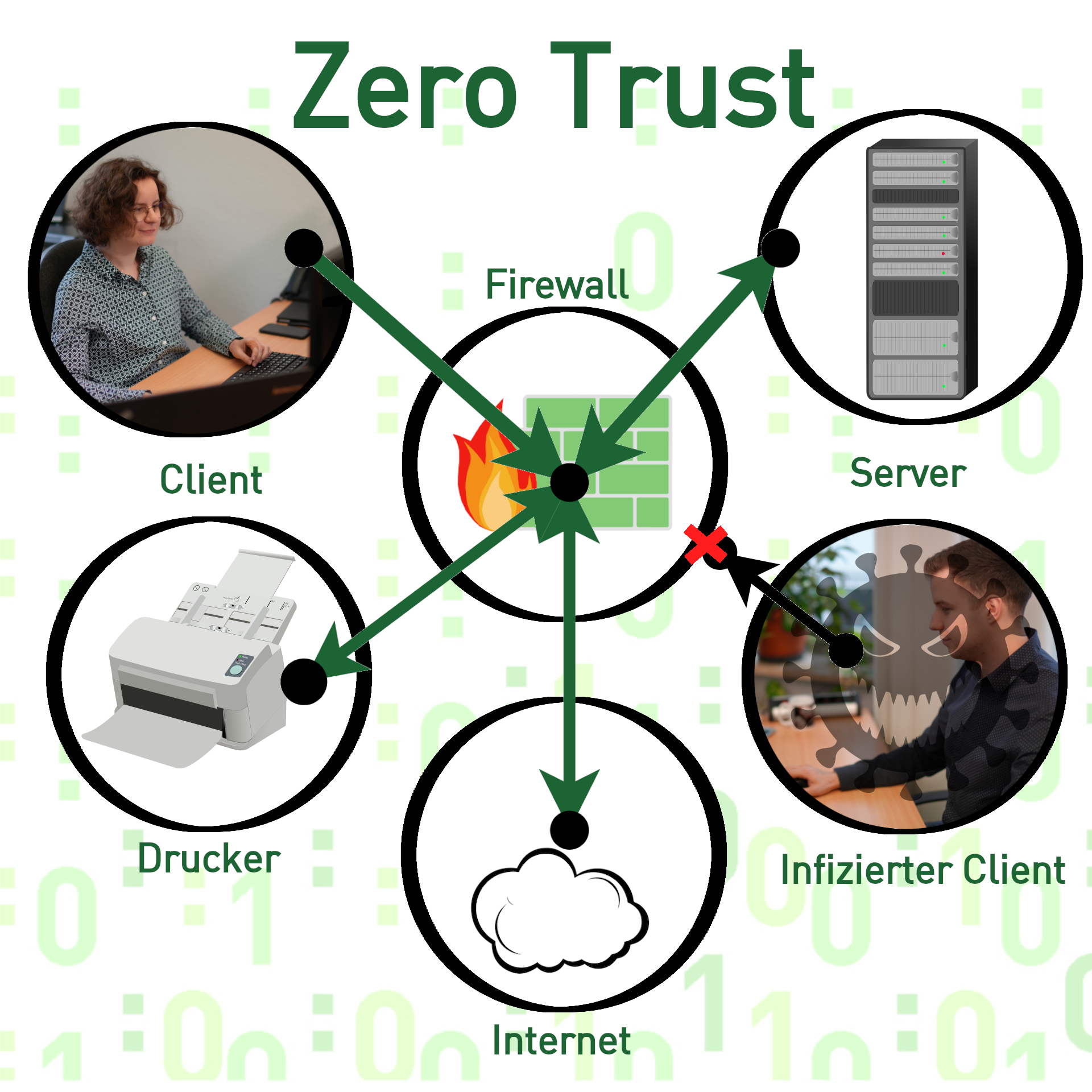

Zero Trust: Kein Vertrauen – Volle Sicherheit!

Immer häufiger hört und liest man von der „Zero-Trust-Methode“ als ultimatives Sicherheitskonzept...

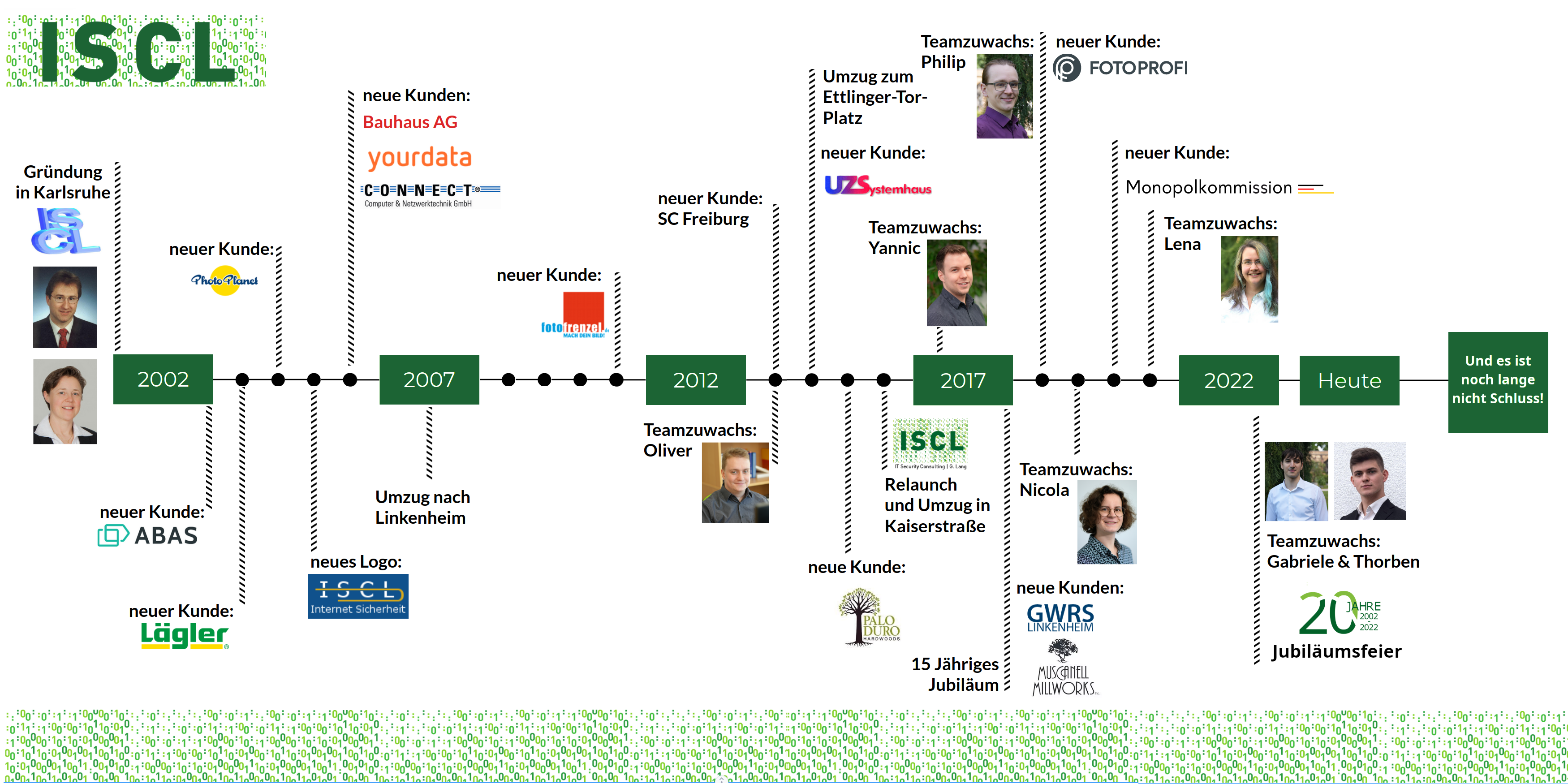

21 Jahre ISCL – Es ist Zeit für einen Rückblick!

Vor genau 21 Jahren wurde ISCL von Gerald Lang gegründet. Zu diesem Zeitpunkt begann IT einen...

Unser Team stellt sich vor: Yannic

Yannic hat 2015 seine Ausbildung als Fachinformatiker beendet. Da ihm die Ausbildung nicht genug...

Wir sind für das Jahr 2023 Unified Security Cert+ Partner!

Auch für das Jahr 2023 wurden wir von Securepoint für die Unified Security Cert+ Auditierung...